CVE-2019-1388:Windows UAC本地权限提升漏洞

时间:2023-06-16 作者:安帝科技-CSX安全实验室

用户帐户控制(UAC)是Windows安全的关键部分。UAC通过限制恶意代码以管理员权限执行的能力来降低恶意软件的风险。

该漏洞成因为UAC机制设定不严谨导致,利用该漏洞,攻击者通过运行特定程序,可以利用Windows UAC窗口,提升至SYSTEM权限。

Part1 漏洞状态

Part2 漏洞描述

分析环境:

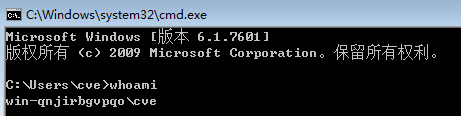

Win 7 6.1.7601 SP1

Part3 漏洞复现

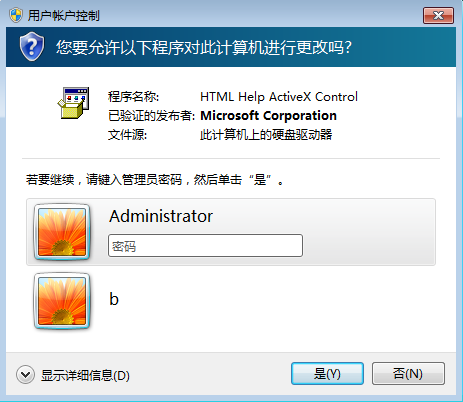

使用普通用户登录系统,运行特殊程序,会弹出UAC窗口,需要输入管理员密码,进行管理员身份验证。

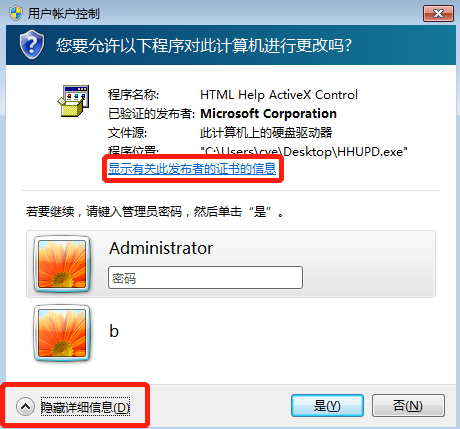

点击”显示详细信息”,会出现”显示有关此发布者的证书信息”,点击此链接。

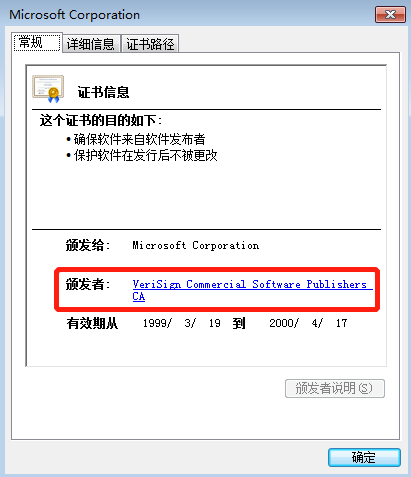

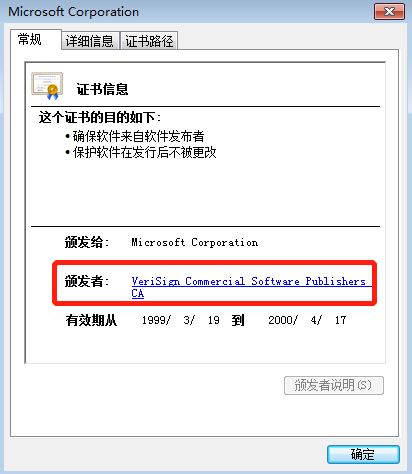

点击”颁发者”处超链接。

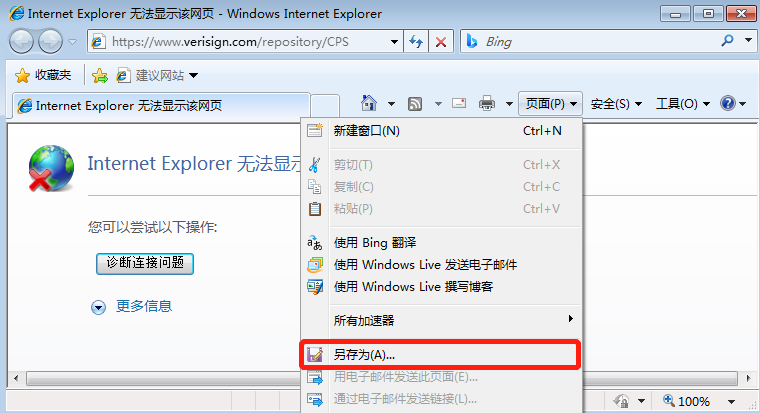

在打开的ie浏览器中,点击另存为。

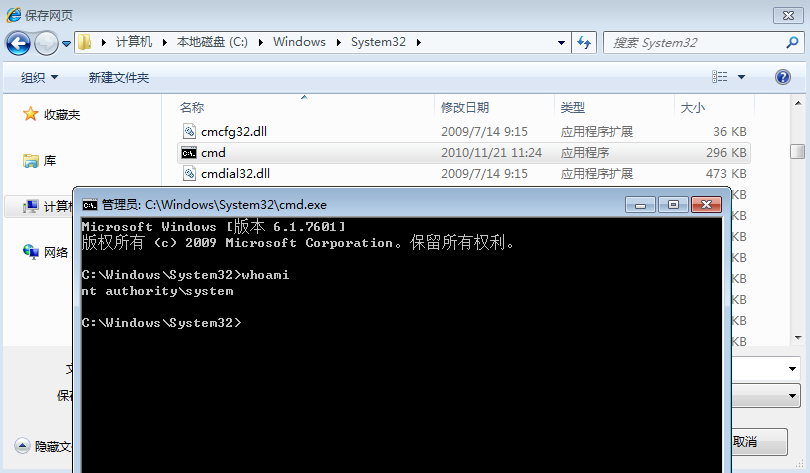

在打开的对话框中,进入system32目录,运行cmd,即可获取system权限,提权成功。

Part4 漏洞分析

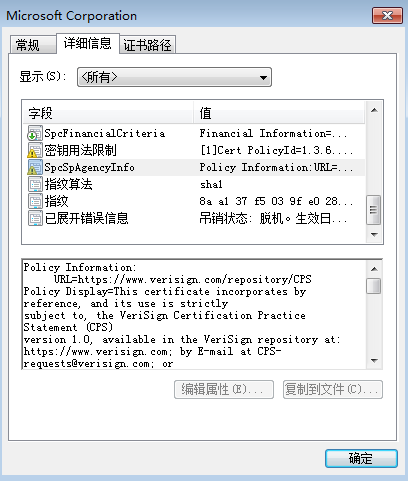

证书对话框内定义了一个OID,值为1.3.6.1.4.1.311.2.1.10,在证书信息页面里,会显示SpcSpAgencyInfo。

证书页面会对其解析,如果该值数据格式正确,便会在证书页面显示该超链接,导致攻击者有机会打开ie浏览器。

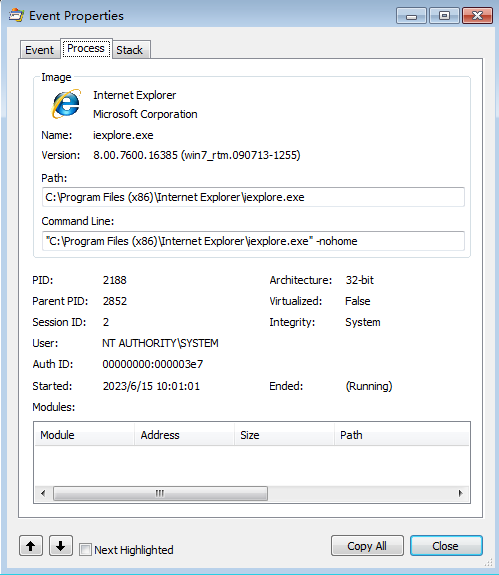

只要我们选择符合条件的程序,在运行程序出现UAC认证窗口后,通过以上操作,ie浏览器会被consent.exe启动,权限为system。

Part5 修复建议

根据微软建议安装相应补丁

https://msrc.microsoft.com/update-guide/en-US/vulnerability/CVE-2019-1388

————————————————

获取更多情报

联系我们,获取更多漏洞情报详情及处置建议,让企业远离漏洞威胁。

电话:18511745601

邮箱:shiliangang@andisec.com